Command Injection(命令注入)

1.1 概念

命令注入(Command Injection),对一些函数的参数没有做过滤或过滤不严导致的,可以执行系统或者应用指令(CMD命令或者bash命令)的一种注入攻击手段。

更专业的解释:百度

个人理解:就是后端程序员在进行代码编写时,想让你输入的是正常的查询内容之类的,但是他没有想到一些恶意的代码可以执行,所以没有添加过滤,导致可以进行命令注入。

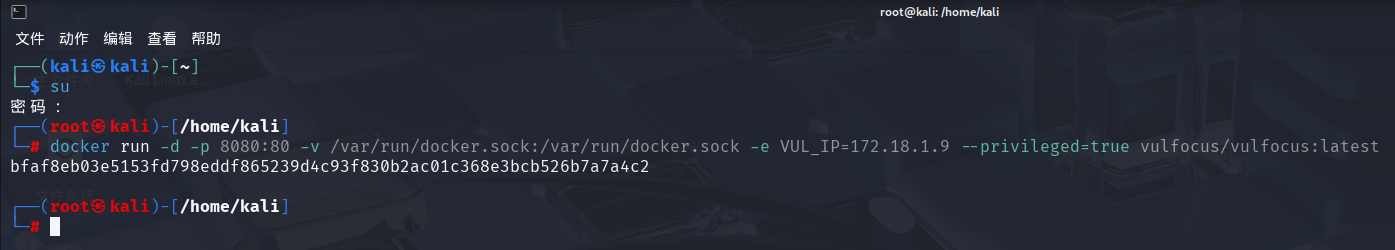

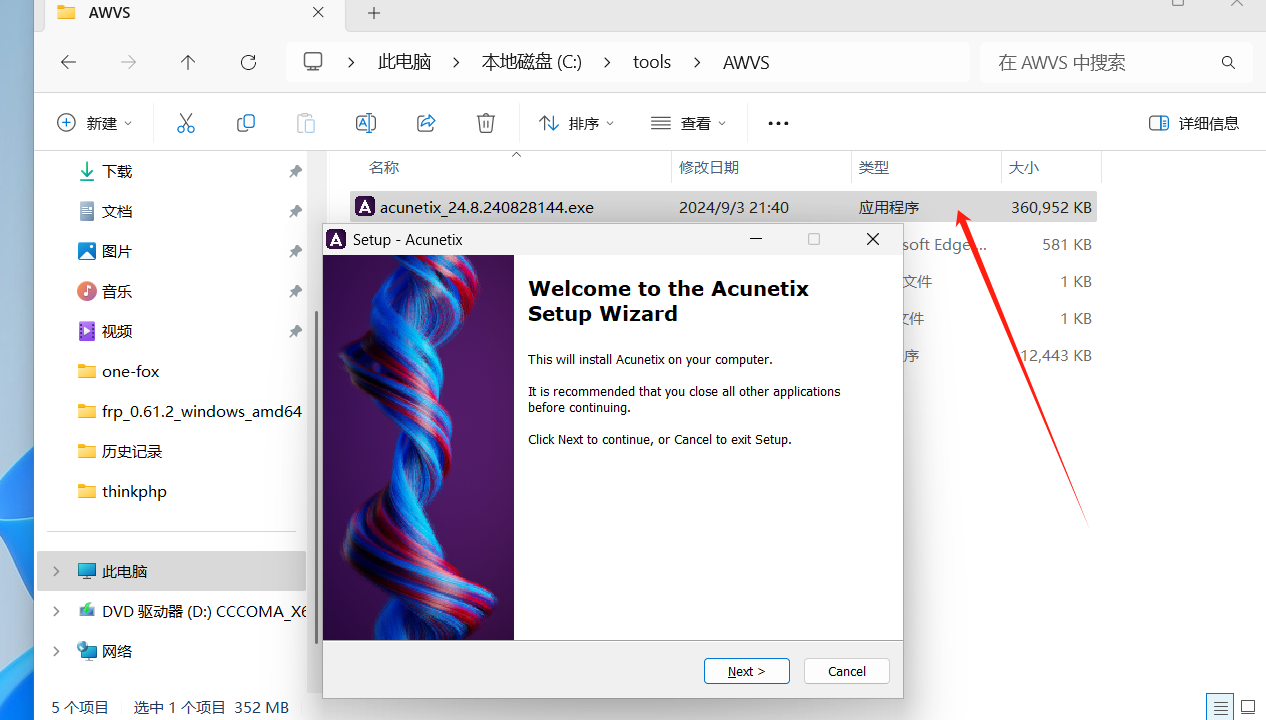

1.2 DVWA 靶场

在进行靶场实验之前我们要知道一些命令执行连接符。如:

windows系统:& | && ||

Linux系统:&& | || ;

‘|’又叫管道操作符,可以把前一个命令的标准输出传输到后一个命令的标准输入,如a|b,不论a是否执行正确b都可以执行。

‘||’逻辑或,a||b只有a执行失败,b才可以执行,反之则不可以。

‘&&’逻辑与,a&&b只有a成功执行,b才可以执行,反之则不行。

‘&’windows特有的,从左向右执行,不论前一个是否成功,后一个都可以执行。

‘;’linux特有,从左向右执行,不论前一个是否成功,后一个都可以执行。1.2.1 low等级

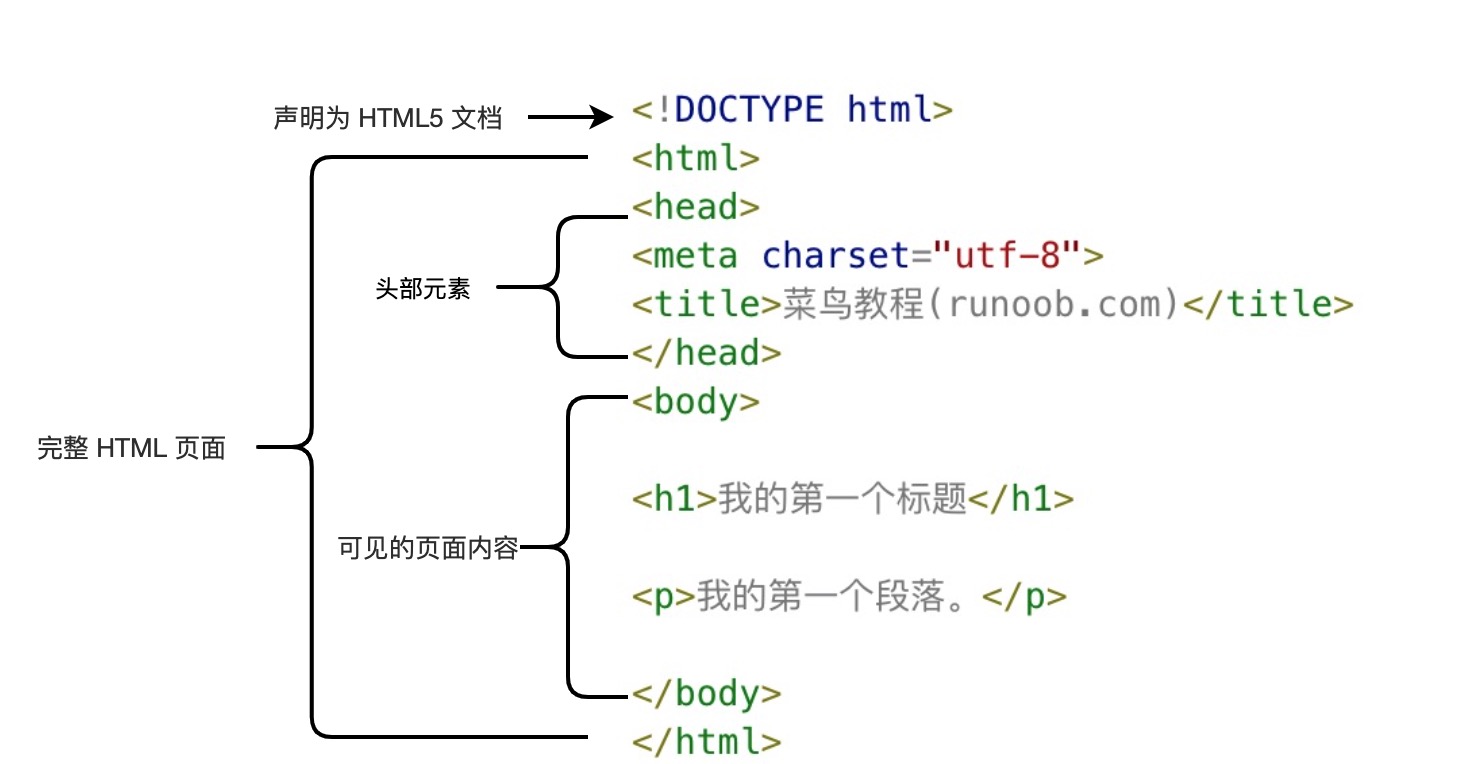

可以看出,这里是想让我们输入一个ip地址,为了方便我们输入回环地址(127.0.0.1)查看输出

这里的乱码是因为编码问题,在小皮中找到dvwa的根目录,在dvwa目录下的includes目录中有一个dvwaPage.inc.php文件,将文中所有的”charset=utf-8”,修改为”charset=gb2312”

刷新一下界面即可:

我们尝试使用’|’,输入127.0.0.1 | ipconfig

可以发现,程序并没有过滤’|’所以我们的ipconfig过滤了。

接着我们来看一下源码:

<?php

if( isset( $_POST[ 'Submit' ] ) ) {

// Get input

$target = $_REQUEST[ 'ip' ];

// Determine OS and execute the ping command.

if( stristr( php_uname( 's' ), 'Windows NT' ) ) {

// Windows

$cmd = shell_exec( 'ping ' . $target );

}

else {

// *nix

$cmd = shell_exec( 'ping -c 4 ' . $target );

}

// Feedback for the end user

echo "<pre>{$cmd}</pre>";

}

?> 简单来解释就是我们提交了数据,然后request函数把我们提交的数据中的IP字段赋值给target,再然后就是判断系统的类型,是Windows还是Linux,最后就是把ping的结果返回至网页上。

1.2.2 medium

同low等级相同,就是尝试,不断尝试逻辑符号,看看是否有程序员忘记过滤的,只要他忘了,那就是咱们利用的漏洞。

我们使用 & 和 | 都可以成功绕过,所以他们并没有过滤这两个符号。

查看源码

<?php

if( isset( $_POST[ 'Submit' ] ) ) {

// Get input

$target = $_REQUEST[ 'ip' ];

// Set blacklist

$substitutions = array(

'&&' => '',

';' => '',

);

// Remove any of the characters in the array (blacklist).

$target = str_replace( array_keys( $substitutions ), $substitutions, $target );

// Determine OS and execute the ping command.

if( stristr( php_uname( 's' ), 'Windows NT' ) ) {

// Windows

$cmd = shell_exec( 'ping ' . $target );

}

else {

// *nix

$cmd = shell_exec( 'ping -c 4 ' . $target );

}

// Feedback for the end user

echo "<pre>{$cmd}</pre>";

}

?> 我们发现他使用黑名单过滤的是 && 和 ;对我们的&和|并没有过滤。

1.2.3 high

这个我们直接白盒看源码吧,

<?php

if( isset( $_POST[ 'Submit' ] ) ) {

// Get input

$target = trim($_REQUEST[ 'ip' ]);

// Set blacklist

$substitutions = array(

'||' => '',

'&' => '',

';' => '',

'| ' => '',

'-' => '',

'他过滤基本上过滤了所有东西,但是里边似乎没有过滤&&,尝试过后发现会被转义,

&&符行不通,但是我们仔细观察发现,这个源码过滤‘|’的时候写的是过滤‘| ’能看到差别吗?对!就是一个在|后面有没有空格,他过滤的是管道符后有空格的,那我们就用个没空格的呗

结果:

=> '',

'(' => '',

')' => '',

'`' => '',

);

// Remove any of the characters in the array (blacklist).

$target = str_replace( array_keys( $substitutions ), $substitutions, $target );

// Determine OS and execute the ping command.

if( stristr( php_uname( 's' ), 'Windows NT' ) ) {

// Windows

$cmd = shell_exec( 'ping ' . $target );

}

else {

// *nix

$cmd = shell_exec( 'ping -c 4 ' . $target );

}

// Feedback for the end user

echo "<pre>{$cmd}</pre>";

}

?> 他过滤基本上过滤了所有东西,但是里边似乎没有过滤&&,尝试过后发现会被转义,

&&符行不通,但是我们仔细观察发现,这个源码过滤‘|’的时候写的是过滤‘| ’能看到差别吗?对!就是一个在|后面有没有空格,他过滤的是管道符后有空格的,那我们就用个没空格的呗

结果: